Jak włączyć szyfrowanie end-to-end (E2EE)

KidLogger to pierwsze na świecie rozwiązanie monitorujące oferujące szyfrowanie end-to-end (E2EE). Wszystkie dane zebrane z urządzeń dziecka są szyfrowane bezpośrednio na samym urządzeniu i mogą być odszyfrowane tylko przez właściciela konta. W przeciwieństwie do szyfrowania SSL, które chroni dane podczas przesyłania, E2EE zapewnia, że dane pozostają zaszyfrowane nawet po dotarciu do serwerów chmurowych KidLogger. Pozostają zaszyfrowane we wszystkich instancjach baz danych, środowiskach wykonawczych i algorytmach przetwarzania w naszej infrastrukturze chmury.

Gdy logujesz się na swoje konto KidLogger, dane są dostarczane w ich pierwotnej, zaszyfrowanej formie i odszyfrowywane w czasie rzeczywistym bezpośrednio w przeglądarce internetowej za pomocą JavaScript i wbudowanych funkcji kryptograficznych przeglądarki. Ten przewodnik wyjaśnia, jak zainstalować lub zaktualizować agenta KidLogger i włączyć funkcję E2EE.

Z przyjemnością informujemy, że szyfrowanie end-to-end jest teraz dostępne w trybie eksperymentalnym dla nowych kont użytkowników. Podobnie jak inne narzędzia śledzenia czasu, KidLogger rejestruje, jak często i jak długo każda aplikacja, dokument lub strona internetowa były używane, oblicza całkowity czas i organizuje wyniki w raporty. Co nowego, to że dzięki E2EE te dane są teraz w pełni zaszyfrowane — nawet przed własnymi serwerami KidLogger.

Aby to wypróbować, pobierz najnowszą wersję agenta KidLogger dla Windows z obsługą E2EE i postępuj zgodnie z poniższymi krokami.

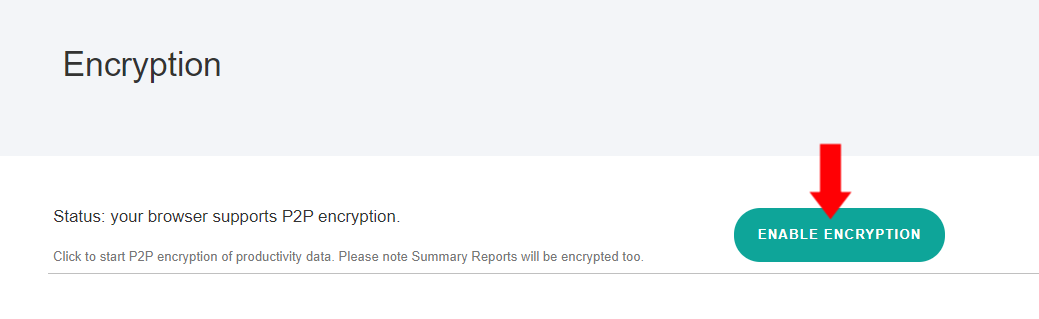

Krok 1: Włącz szyfrowanie w swoim profilu

Przejdź do strony Profil i kliknij "Włącz szyfrowanie". Zauważ, że to ustawienie dotyczy tylko nowych urządzeń — nie wpłynie na istniejące urządzenia lub dane.

Następnie kliknij "Kopia zapasowa kluczy", aby pobrać bezpieczny plik zawierający Twój Główny Klucz Szyfrowania. Ten plik jest niezbędny do uzyskania dostępu do danych w trybie offline oraz do odzyskania konta w przypadku zapomnienia hasła.

Krok 2: Zainstaluj nowego agenta KidLogger

Pobierz nowego agenta KidLogger.

Aby zaktualizować: po prostu zainstaluj ponownie nad swoją aktualną wersją.

Dla nowej instalacji: zainstaluj nową wersję i uruchom KidLogger, aby połączyć go ze swoim kontem. Dowiedz się, jak połączyć urządzenie.

Początkowo nowo dodane urządzenie będzie przesyłać tylko anonimowe dane aktywności w formie niezaszyfrowanej. Musisz potwierdzić szyfrowanie dla urządzenia w swoim profilu konta, jak wyjaśniono w następnym kroku.

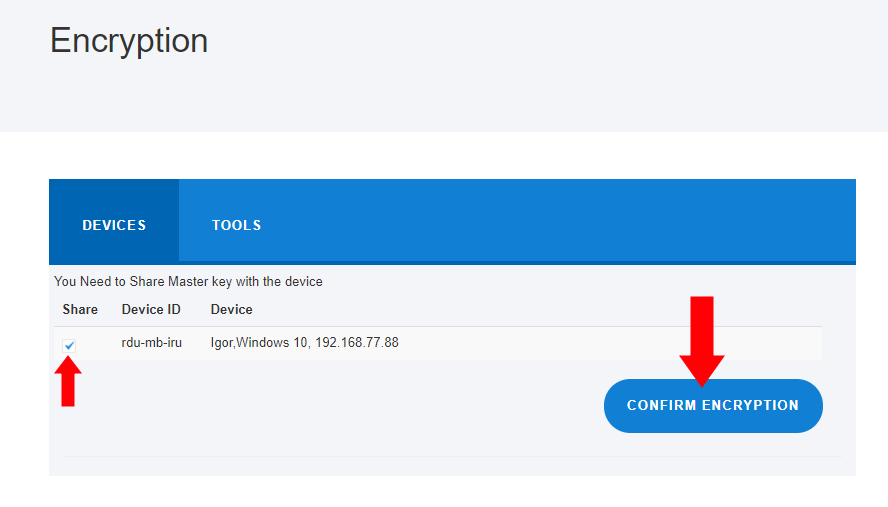

Krok 3: Potwierdź urządzenia dla zaszyfrowanych danych

Po zainstalowaniu lub zaktualizowaniu agenta, wróć do swojego Pulpitu nawigacyjnego. Zobaczysz powiadomienie proszące o potwierdzenie szyfrowania dla nowego urządzenia. Postępuj zgodnie z linkiem potwierdzenia.

Na stronie swojego profilu, w sekcji szyfrowania, zaznacz pole dla nowego urządzenia i kliknij "Potwierdź szyfrowanie".

To wszystko. W ciągu godziny agent KidLogger na urządzeniu otrzyma potwierdzenie i rozpocznie zbieranie oraz szyfrowanie danych aktywności zgodnie z Twoimi ustawieniami.

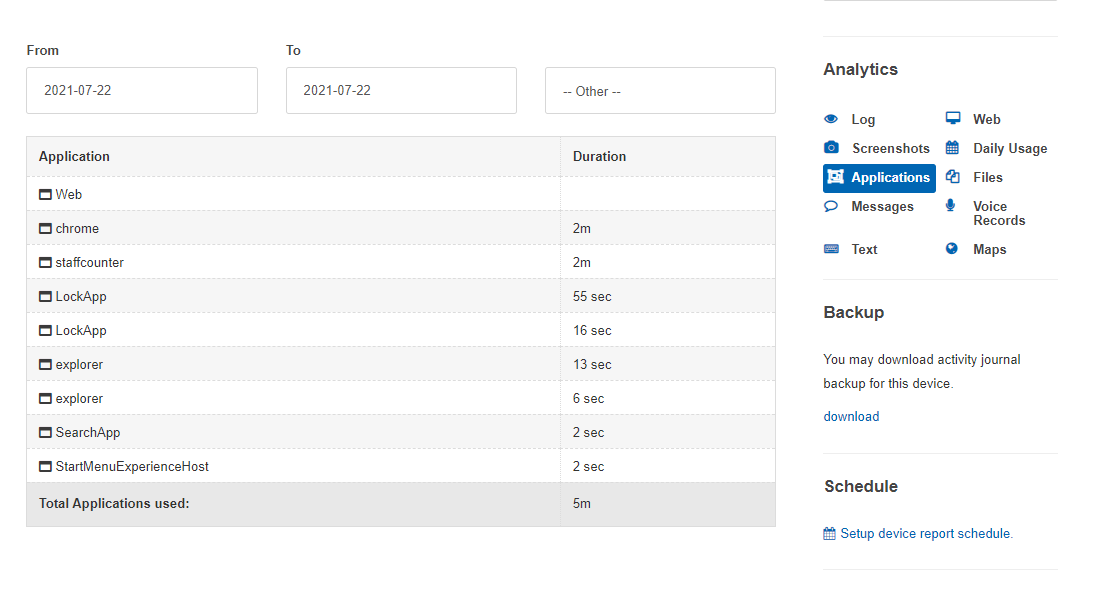

Krok 4: Wyświetl zaszyfrowany pulpit nawigacyjny i raporty

Chociaż Twoje dane są zaszyfrowane, Twój pulpit nawigacyjny i raporty będą wyglądały praktycznie tak samo. Jest to możliwe dzięki dekodowaniu w czasie rzeczywistym przeprowadzanemu w przeglądarce internetowej przy użyciu interfejsu API Web Crypto, obsługiwanego przez większość nowoczesnych przeglądarek, takich jak Chrome, Firefox, Opera i Safari. Nasz niestandardowy JavaScript działa w przeglądarce i automatycznie odszyfrowuje całą zaszyfrowaną treść odbieraną z serwerów KidLogger.

Jak E2EE wpływa na śledzenie czasu?

Zaszyfrowane dane zachowują tę samą strukturę co dane niezaszyfrowane. Na przykład KidLogger może początkowo rejestrować “winword.exe” lub “gmail.com”, aby obliczyć czas spędzony w aplikacji.

Po włączeniu szyfrowania te wartości są przekształcane w zaszyfrowane tokeny, takie jak “w6Wd4SSxgK9EqmHuR4EAWw==” lub “UssM8UxGazi4kDxn5JDO4g==”.

Każde konto używa unikalnego klucza szyfrowania, więc ta sama wartość wejściowa (np. nazwa aplikacji lub witryny) zawsze generuje ten sam zaszyfrowany token. Ta spójność pozwala KidLoggerowi dokładnie śledzić użytkowanie, zapewniając jednocześnie prywatność danych.

Zaszyfrowane raporty e-mail

Wszystkie raporty e-mail wysyłane na Twoje konto będą zawierać zaszyfrowane dane. Pracujemy nad wtyczką do przeglądarki, która umożliwi odszyfrowanie raportów KidLogger w dowolnym klientach poczty internetowej, takich jak Gmail lub Outlook.

Zaszyfrowane kopie zapasowe

Możesz pobrać pełną kopię zapasową danych dla określonego urządzenia lub grupy. Obejmuje to szczegółowe dzienniki aktywności i zrzuty ekranu. Jeśli szyfrowanie jest włączone, kopia zapasowa również będzie zaszyfrowana. Aby ją wyświetlić, musisz użyć wtyczki SafeJKA do przeglądarki.

Uwagi techniczne

Funkcja E2EE jest open source i zaimplementowana w pliku jsec.js, który dostępny jest na kidlogger.net. Używa interfejsu API Web Crypto i działa całkowicie w pamięci przeglądarki. Serwery KidLogger zajmują się wyłącznie przechowywaniem i wymianą kluczy — same nie wykonują żadnego szyfrowania.

Podsumowanie implementacji E2EE w KidLogger

- Każde konto użytkownika i każdy zainstalowany agent generuje własną parę kluczy RSA (2048-bit).

- Właściciel konta generuje również losowy klucz AES 256-bitowy zwany Kluczem Głównym.

- Klucz Główny jest szyfrowany za pomocą hasła konta przy użyciu PBKDF i AES-256, a następnie przechowywany na serwerze jako zaszyfrowany blob.

- Klucz Główny jest również szyfrowany za pomocą RSA-SHA1 i wysyłany do urządzeń agenta przez usługę KidLogger.

- Agenci używają Klucza Głównego do szyfrowania wszystkich poufnych danych: nazwy aplikacji, tytułów okien, adresów URL, naciśnięć klawiszy, zawartości schowka, tekstu czatu, nazw dokumentów, zrzutów ekranu, zdjęć i nagrani audio.

- Niepoufne metadane (np. sygnatury czasowe, czas trwania, typy działań) pozostają niezaszyfrowane, aby umożliwić tworzenie raportów.

- Hasła nigdy nie są wysyłane na serwery KidLogger w formie tekstowej.

- Po włączeniu E2EE nie można go wyłączyć.

- KidLogger nie przechowuje ani nie uzyskuje dostępu do kluczy prywatnych, tylko do kluczy publicznych i zaszyfrowanych danych.

- Pracujemy nad dalszym ulepszeniem tego mechanizmu poprzez przechowywanie kluczy szyfrowania wyłącznie w pamięci przeglądarki na zaufanych urządzeniach. Wtyczka SafeJKA do przeglądarki jest w fazie rozwoju, aby egzekwować ten model bezpiecznej autentykacji i posiadania kluczy.